Recientemente hemos tenido noticias sobres los iPads extraviados por los señores diputados y su reposicion, obviando la realidad o no de estos extravíos en este post me gustaría repasar la seguridad disponible en los dispositivos iOS a la hora de proteger la información en caso de extravío de los dispositivos.

Así pues vamos a imaginar que podría pasar en caso que uno de los directivos de la compañía haya perdido (o haya acabado en manos de la competencia) su teléfono iPhone. El malhechor lo primero que haría seria apagarlo, para que no se pudieran utilizar los métodos de borrado remoto, completamente inútiles, cuando el dispositivo no tiene ni wifi, ni 3G.

El documento de referencia es la guía de seguridad de Apple: iOS_Security_May12.pdf

En esta guia podemos comprobar que hay diversas medidas de seguridad que pasamos a comentar:

Arquitectura del sistema: VULNERABLE

Los dispositivos Apple están diseñados para que todos los niveles de software estén autorizados y firmados convenientemente por Apple, desde el proceso de arranque hasta todas las aplicaciones. ¿Aporta esto seguridad al dispositivo? Ninguna, esta seguridad es saltada sistemáticamente en cada versión de iOS que sale, por lo que en la practica mediante el clásico jailbreak es posible ejecutar cualquier código en el dispositivo. En el caso que nos ocupa dispositivo con password el clásico jailbreak no sirve, pero si que sirve una herramienta dedicada a ello la “Gecko iPhone Toolkit”.

Cifrado y protección de datos

Cifrado hardware: VULNERABLE

Revisando la documentación de Apple podemos ver que cada procesador lleva una clave AES dentro del procesador y que toda la memoria Flash es cifrada con esta clave, por lo que si alguien físicamente desmonta la memoria Flash no tendrá manera de acceder a la información, además ayuda al borrado inmediato. ¿Aporta esto seguridad al dispositivo perdido? Ninguna. El asunto es tan sencillo como no desmontar el hardware y acceder a la memoria Flash mediante la propia CPU del aparato mediante software de acceso a filesystem, ejecutado después de aplicar el jailbreak.

Cifrado por passcode: CON PROBLEMAS

La siguiente medida de protección es el cifrado de la información a través del passcode del usuario, en este caso hay que tener en cuenta los siguientes PROBLEMAS:

La siguiente medida de protección es el cifrado de la información a través del passcode del usuario, en este caso hay que tener en cuenta los siguientes PROBLEMAS:

Problema de la longitud de la contraseña:

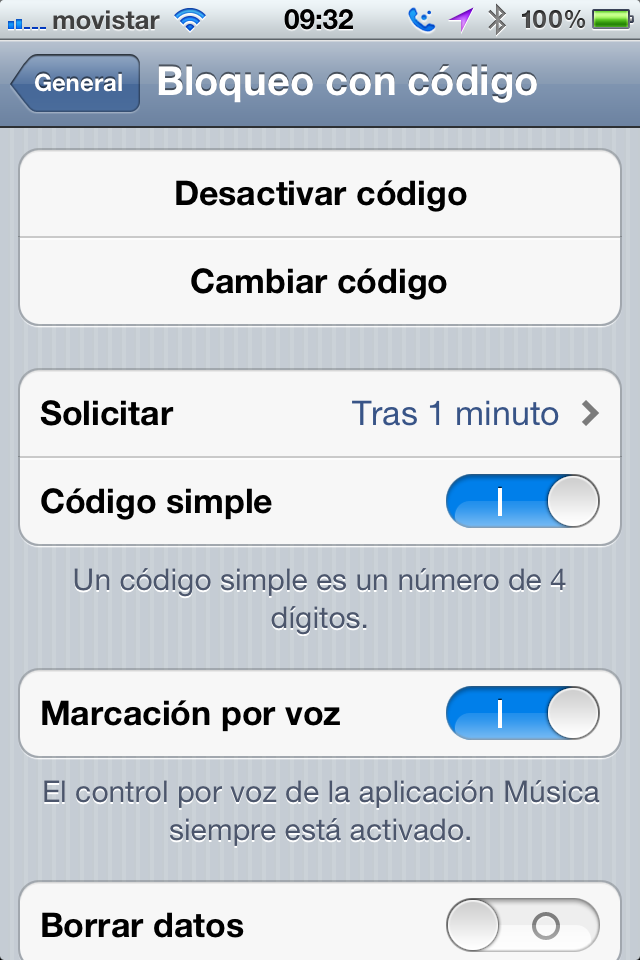

-Passcode simple: solo 4 cifras, este código es atacable por fuerza bruta (poner url de herramienta) y este el el password mas habitual ya que el password alfanumérico es mas engorroso de teclear.

-Passcode complejo: Esta es la única manera segura de proteger la información. El problema es que no creo que nadie quiera tener una contraseña con letras y números , y usar el teclado cada vez que quiera usar el movil, esto hace que no sea habitual esta protección que es la única robusta.

Problema de la informacion que se cifra y la que no:

Según explica Apple cada desarrollador puede definir el tipo de cifrado/protección que le da a cada fichero, esto nos deja en manos de cada una de las aplicaciones que utilicemos, con lo que es difícil saber si los datos sensibles que tenemos en el dispositivo se están protegiendo o no. Por ejemplo están protegidos los passwords del mail, el propio mail, passwords wifi, VPN, pero no están protegidas las fotos, y la proteccion de cada una de las aplicaciones es desconocida.

El mayor problema es que no esta documentado fácilmente, y es difícil saber si una aplicación mantiene la información cifrada o no. Ademas a nivel de API hay una incompatibilidad que hace que los ficheros que van a iCloud no se puden cifrar. A continuación describimos algunas app, la información que contienen y si sabemos si son seguras o no:

– Fotos: Cifrado NO

– Evernote: Cifrado Si (según comentan en su web).

– Goodreader: Cifrado :Deconocido

– Pages: Cifrado :Desconocido

– Whatsapp: Tus conversaciones: Cifrado Desconocido.

– Dropbox: credenciales user y pass: Cifrado Desconocido

– Facebook: credenciales user y pass : Cifrado Desconocido

Conclusión: Aunque no cabe duda que Apple ha implementado potentes mecanismos de protección de la información no es menos cierto que son vulnerables en gran parte, y son muy dificultosos de implementar, primero por la limitación de la contraseña que si es sencilla no vale prácticamente de nada, y si es compleja es demasiado incomoda, y luego el problema de no saber que información está cifrada y cual no, hace que a pesar de lo que pueda decir la prensa que solo lee lo que dice el fabricante y no investiga ligeramente “the state of the art”, queda claro que la seguridad de iOS en cuanto a protección de datos en caso de perdida de dispositivo es muy cuestionable. Así pues si pierden el dispositivo, cuenten con que su información puede ser accedida, y cambien todas las contraseñas que estuvieran en el dispositivo.

Algunas web referencia con implementaciones prácticas de los comentado:

http://www.mactrast.com/2011/02/iphone-jailbreak-exploit-reveals-passwords-within-minutes/

http://shomblingteam.blogspot.com.es/2012/02/gecko-iphone-toolkit-passcode-remover.html

… seguiremos informando

One thought on “La cuestionable seguridad del iOS en caso de perdida de dispositivo”

Comments are closed.